Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 |

Tags

- 보안취약점

- 서비스관리

- 리눅스 서버 보안취약점

- FDISK

- yum remove

- 리눅스 서버 보안

- 리눅스 파일 시스템

- 서버 보안취약점 조치

- 그룹삭제

- Virtual Box

- centOS7.8

- 보안 취약점 조치

- 보안취약점조치

- 서버보안

- RHEL7

- centos보안

- CentOS

- ubuntu

- 서버 보안

- 가상머신

- 리눅스보안

- Cent OS7.8

- Linux

- RHCSA

- 리눅스

- vi /etc/pam.d/system-auth

- 보안취약점 조치

- 리눅스 보안

- 리눅스 서버보안

- 계정관리

Archives

- Today

- Total

엔지니어 은성의 성장록

[보안취약점] U-09. 파일 및 디렉터리 관리-/etc/hosts파일 소유자 및 권한 설정 본문

■ 점검항목 설명

hosts 파일에 비 인가자 쓰기 권한이 부여된 경우, hosts 파일에 악의적인 시스템을 등록하여, 이를 통해 정상적인 DNS를 우회하여 악성 사이트로의 접속을 유도하는 파밍 공격 등에 악용될 수 있기 때문에 /etc/hosts/파일을 관리자만 제어할 수 있게 하여 비인가자들의 임의적인 파일 변조 방지

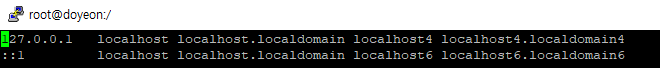

※ /etc/hosts/ 파일 : 특정 URL 주소에 접속할 때 DNS 서버에 질의하지 않고, 지정된 IP주소로 연결해주는 기능을 하는 파일 웹서버와 관련된 테스트를 위한 경우나, 내부망에서 DNS에 등록되지 않은 사이트를 이용할 때 사용

※ 파밍 : 사용자의 DNS 또는 hosts 파일을 변조함으로써 정상적인 사이트로 오인하여 접속하도록 유도 한 뒤 개인정보를 훔치는 새로운 컴퓨터 범죄 수법

파밍? : 웹 브라우저에서 정확한 웹 페이지 주소를 입력해도 가짜 웹 페이지에 접속하게 하여 개인정보를 훔치는 것.

■ 점검기준

| 양호 | /etc/hosts 파일의 소유자가 root, 권한이 600 이하인경우 |

| 취약 | /etc/hosts 파일의 소유자가 root X, 권한이 600 이상인 경우 |

■ 점검 방법

# ls -alL /etc/hosts

# ls -alL /etc/hosts

644로 권한이 600 이상이므로 보안에 취약함.

■ 대응 방안

▷"/etc/hosts/" 파일의 소유자 및 권한 변경 (소유자 root, 권한 600)

# chown root /etc/hosts

# chmod 600 /etc/hosts

'보안취약점' 카테고리의 다른 글

| [보안취약점] U-12. 파일 및 디렉터리 관리 -/etc/services 파일 소유자 및 권한 설정 (0) | 2021.10.26 |

|---|---|

| [보안취약점] U-11. 파일 및 디렉터리 관리-/etc/(r)syslog.conf 파일 소유자 및 권한 설정 (0) | 2021.10.26 |

| [보안취약점] U-08. 파일 및 디렉터리 관리 -/etc/shadow파일 소유자 권한 설정 (0) | 2021.10.26 |

| [보안취약점] U-07. 파일 및 디렉터리 관리-/etc/passwd 파일 소유자 및 권한 설정 (0) | 2021.10.26 |

| [보안취약점] U-06. 파일 및 디렉터리 관리-파일 및 디렉터리 소유자 설정 (0) | 2021.10.26 |

Comments